Ein paar Zeichen reichen um aktuelle Samsung-Smartphones mit Android 4.0 auf den Werkszustand zurückzusetzen, dazu braucht der Angreifer nicht einmal direkten Zugang zum Handy. Entdeckt wurde die Sicherheitslücke von Ravi Borgaonkar, einem Forscher an der TU Berlin. Im Rahmen einer Sicherheitskonferenz in Buenos Aires demonstriert er wie man die Schwachstelle ausnutzen kann.

Der Angriff basiert auf der Übermittlung des USSD-Codes (Wikipedia-DE, Wikipedia-EN) *2767*3855# auf ein Samsung-Handy mit Android 4.0 als System. Generell sind diese Codes nichts neues, sie werden schon seit Jahren dazu genutzt, um etwa die Kontostände bei Prepaid-Karten vom Netzbetreiber zu übermitteln.

Doch sie können auch lokal auf dem Smartphone Aktionen auslösen, dort liefern sie Informationen zur Hardware des Handys, führen Diagnose-Funktionen aus oder setzten das Handy auf seinen Auslieferungszustand zurück, genauso wie sie es auch über die Einstellungen eines Android-Handys machen können. Listen zu diesen nicht öffentlich dokumentierten Codes existieren für zahlreiche Handys und Hersteller an vielen Stellen im Internet.

Bei der nun auf der ekoparty-Sicherheitskonferenz in Buenos Aires präsentierten Schwachstelle zahlreicher Samsung-Geräte fällt nun zusammen, dass sich der Code für den Werksreset (also das Löschen sämtlicher vom Benutzer gespeicherter Daten) über den Browser ausführen lässt. Dazu muss ein Angreifer nur eine Webseite aufsetzen und den HTML-Code <frame src=“tel:*2767*3855%23″ /> einbauen.

Über eine entsprechend manipulierte Webseite kann der USSD-Code dann auf dem Handy ausgeführt werden, ohne dass der Besitzer etwas dagegen unternehmen kann. Die URL zur maliziösen Seite kann über eine MMS, einen über Twitter oder Facebook übermittelten Link, einem QR-Code oder gar NFC in den Browser übertragen werden. Problematisch sind primär Apps, die Links ungefragt öffnen wie zum Beispiel der beliebte Barcode-Scanner QR Droid oder eben die NFC-Funktion des Samsung Galaxy S III.

In einem Video demonstriert Borgaonkar die Problematik, ab etwa Minute zehn des Videos beginnt der Versuch an einem Galaxy S III. NFC ist auf dem Handy aktiviert, es wird lediglich auf einen vorbereiteten NFC-Tag gelegt und die Show beginnt. Das Handy wird ohne Möglichkeit den Vorgang zu stoppen gelöscht, die Daten – abseits der in der Google-Cloud gespeicherten Mails oder Kontakte – sind unwiderruflich verloren.

Generell ist das nicht der erste Angriff über NFC, schon im Juli hatten Hacker Schwachstellen in der NFC-Implementation von Android „Gingerbread“ 2.3 entdeckt. Damals ging es jedoch noch nicht um das Zurücksetzten des Handys über einen USSD-Code, doch der Schritt zur Aufdeckung der aktuellen Sicherheitslücke war nicht mehr weit.

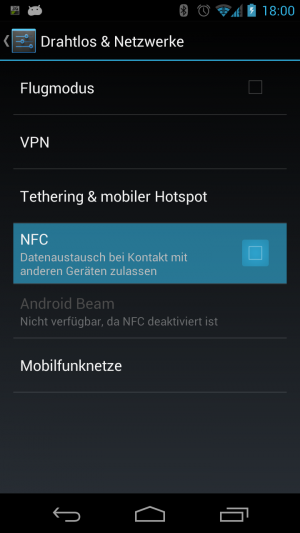

Generell raten wir derzeit NFC zu deaktivieren, da der Nutzen bislang sowieso nur gering ist. Außer Android Beam und ein paar Apps nutzen bislang kaum Anwendungen den Nahfunk. Von Bezahldiensten ist in Deutschland sowieso noch nicht die Rede. Die entsprechenden Optionen finden Sie in Android unter Einstellungen | Drahtlos & Netzwerke | Mehr | NFC.

Als primitiven Workaround hilft es auch einen weiteren Browser zu installieren. Sobald Sie mehr als nur den ursprünglichen Android-Browser installiert haben, frägt Sie Android in welchem der Browser eine Webseite aufgerufen werden soll (solange Sie nicht im Browser selber auf einen Link klicken). Durch diese Abfrage wird beim Übermitteln der Schad-URL über einen NFC-Tag nicht automatisch die Webseite geöffnet.

Betroffen sind wohl sämtliche Geräte von Samsung mit Android 4.0. Bestätigt wurde die Problematik auf dem Samsung Galaxy S II oder dem Samsung Galaxy S III. Auf einem Galaxy Nexus mit Android „Jelly Bean“ 4.1, das ja auch von Samsung gefertig wird, konnten wir die Problematik nicht nachvollziehen.

Quellen: Silent Services