Bei Google Play tummeln sich inzwischen so viele Apps, dass es kaum noch jemanden gibt, der den Überblick darüber behält. Das nutzen App-Entwickler aus, um Daten auszuspionieren, Sie mit Reklame vollzuspammen und mit falschen Versprechen zu betrügen.

Mitte Januar fand Android User bei Google Play zwei Apps mit dem Namen „Pink Keyboard“ und „Neon Keyboard“ vom Entwickler „Slingshot Devs“ [1]. Das Besondere an den Apps: sie hatten erstaunlich viele positive Bewertungen und waren deshalb bei den neuen populären Apps zu finden. Dabei hatten die Tastaturen abgesehen von der Farbe gar nichts zu bieten, im Gegenteil: Es fehlten sämtliche deutschen Sonderzeichen, [Y] und [Z] waren vertauscht und zudem verlangten die Keyboard-Anwendungen sehr viele Berechtiungen, darunter auch das Recht, kostenpflichtige Anrufe zu tätigen.

Android User meldete die Apps bei Google und innerhalb von 12 Stunden verschwanden die Apps aus dem Play Store. Doch kaum einen Monat später waren Sie wieder bei Google Play zu finden. Hier unser erschreckender Bericht von den Machenschaften gewisser App-Entwickler, die nicht nur Ihre Daten klauen und Sie mit Werbung zumüllen, sondern Ihnen auch noch mit falschen Versprechen Geld aus der Tasche ziehen.

Aus eins macht vier

Beim „Comeback“ überlassen es die Entwickler von Pink Keyboard, Neon Keyboard und zahlreicher weiterer Apps nicht dem Zufall. Gleich mit mindestens vier Entwickler-Accounts bringt man nun Apps in den Play Store, wobei die gleichen Apps teilweise mit unterschiedlichen Namen angeboten werden. Auch Pink Keyboard und Neon Keyboard sind wieder dabei. Und da das mit der Tastatur so gut geklappt hat, ergänzt man die Reihe noch um ein Emoji Keyboard, ein Blau Keyboard und ein iPhone Keyboard. Sämtliche der erwähnten Apps basieren auf dem Design des iPhone-Keyboards. Dabei stießen uns folgende Entwicklerstudios auf:

- Boozecode

- Slingshot Apps

- BeerCafe

- Slingshot Labs

Unter diesen und weiteren Namen agieren die Hintermänner bereits seit Anfang 2012 mit diversen Apps bei Google Play. Alle Apps enthalten fragwürdige Funktionen und verlangen sehr, sehr viele Berechtigungen.

Android User wandte sich an die Sicherheitsexperten Jörg Voss und Marko Rogge, um gemeinsam die Funktionsweise der Apps und die Drahtzieher dahinter zu finden. Beim Analysieren einiger Apps stießen wir auf eine Menge anderer Apps die alle aus ein und der selben Feder stammen und keine andere Aufgabe zu haben scheinen, als den User mit einer Vielzahl von Werbeeinblendungen diverser Werbeframeworks zu bombardieren. Doch damit nicht genug. Die Apps senden auch eine Menge an Daten „nach Hause“, größtenteils unverschlüsselt. Dazu gehören neben allgemeinen Infos zum benutzten Smartphone oder Tablet auch die AndroidID, die Browser-Version, der Standort des Nutzers und die IMEI-Nummer des Geräts. Sämtliche Infos werden beim ersten Start übertragen, ohne dass der Benutzer eine EULA oder einen entsprechenden Hinweis zu sehen bekommt.

Warum ist Datenklau gefährlich?

Manche Nutzer scheinen sich nicht damit beschäftigen zu wollen, welche Daten Apps auslesen. Dabei gehören Informationen wir die IMEI oder die Geräte-ID nicht in fremde Hände. Die IMEI könnte man am besten mit der Fahrgestellnummer bei einem PKW vergleichen. Kriminelle nutzen die gewonnenen Daten, um zum Beispiel bei gestohlenen Smartphones die IMEI zu fälschen. Installieren Sie deshalb keine Apps, die die Berechtigung READ_PHONE_STATE (Anrufe – Telefonstatus und -ID verlangen), ohne genau überprüft zu haben, wozu die Rechte benötigt werden. Details zu den Risiken finden Sie im Blog von Jörg Voss [2].

Stellvertretend für sämtliche Apps beschreiben wir hier die Funktionsweise der App Picture Collage Creator des Entwicklers Slingshot Labs [3]. Die App ist bei Google Play nicht mehr zu finden, da Google nach unserer Meldung die oben erwähnten Entwickler-Accounts gesperrt hat. Wie alle anderen Apps setzt Sie auf das Werbenetzwerk Apperhand. Dabei handelt es sich um einen alten Bekannten in der Android-Welt, der auch schon von Androidpit [4] und Appriva [5] erkannt und detailliert besprochen wurde. Doch es bleibt nicht bei diesem einem Werbenetzwerk, wie unser Artikel zeigt.

Picture Collage Creator

Beim ersten Start sehen Sie eine Lizenz-Abfrage. Im Hintergrund bedient Picture Collage Creator gleich eine Menge Werbenetzwerke – und zwar noch bevor der Nutzer die angezeigte Abfrage mit Ja oder Nein beantwortet hat. Zu den genutzten Frameworks gehören data.flurry.com, media.admon.com, googleads.g.doubleclick.net, i.w.inmobi.com, www.chartboost.com, csi.gstatic.com, www.apperhand.com und li546-199.members.linode.com. An all diese Werbenetzwerke und noch ein paar weitere werden die eingangs erwähnten Daten übertragen, also auch die IMEI-Nummer, der Standort und die Browser-Version. Dabei überträgt mindestens ein Netzwerk die IMEI unverschlüsselt.

Während all dies im Hintergrund passiert, zeigt die App ein Licence Agreement an, das darum bittet, Werbung zu akzeptieren, damit die Apps gratis bleiben können. Der Cache der App ist zu diesem Zeitpunkt bereits auf 5,25 MByte angewachsen, obwohl der Benutzer noch gar nichts gemacht hat. Wenn Sie den Dialog mit Accept annehmen, dann erhalten Sie regelmäßig über die Benachrichtigungen weitere Angebote des App-Entwicklers. Zudem erscheint auf dem Homescreen ein neues Icon für die Suche, das Sie auf www.searchmobileonline.com weiterleitet. Im Browser wird einerseits die Startseite des Browsers auf www.searchmobileonline.com geändert und darüber hinaus auch noch ein Bookmark auf diese Seite gesetzt.

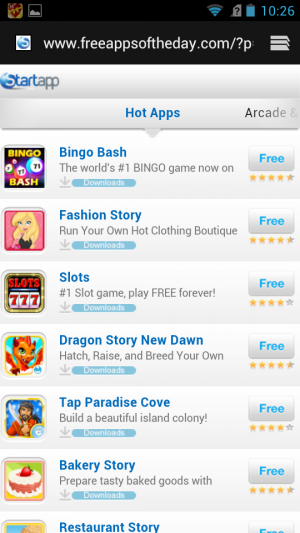

Realisiert wird das ganze durch das oben beschriebene Apperhand-Framework. Es prüft jede Stunde den Status Ihres Geräts und schickt Ihnen dann entsprechende Push-Nachrichten. Sich auszutragen, ist nicht wirklich möglich. Erst die komplette Deinstallation der Apps bringt Ruhe. Die App kann dabei beliebig auf Ihrem Homescreen tun und lassen, was sie will. So erhielten wir in den Tests auch eine Verknüfug zu einer Gratis-Appsammlung auf freeappsoftheday.com.

Noch mehr Reklame

Jörg Voss und Marko Rogge haben sich die Mühe gemacht, weitere Apps von Slingshot zu installieren und in einer Sandbox zu analysieren. Dabei sind sie auf die folgende erschreckende Liste von Werbenetzwerken gestoßen:

- dadsdk

- apperhand

- applovin

- chartboost

- example

- inmobi

- jumptap

- Leadbolt

- millennialmedia

- mobfox

- mongodb

- spicesoft

- spicesoftads

- tapjoy

Man darf gut und gerne behaupten, dass diese Apps bei der Integration von Adware neue Rekorde aufstellen. Neben bekannten Netzwerken wie Tapjoy, Google oder Crittercism binden die Apps auch uns bislang unbekannte ein. Dazu gehören neben kliplabs in erster Linie spicesoft und spicesoftads, die unsere Neugierde weckten.

Eine kurze Recherche im Netz brachte uns auf die Webseite spicesoft.de. Sie wirbt für die App „Pic Effects FX: Effects for Instagram!“ des Entwicklers Slingshot Devs, die es aber bei Google Play nicht mehr gibt. Denn Slingshot Devs ist ja nur ein weitere Aliasname für den Entwickler von Pink Keyboard & Co. Ein Blick auf den Reiter Contact us bei Spicesoft.de zeigt schnell, dass hier nicht alles mit rechten Dingen zugeht. Eine Hamburgerstraße in 90285 Berlin gibt es ebensowenig wie die Telefonnummer +49-4976543211 oder den angeblichen Herrn Peter Holger. Registriert wurde die Internetseite von einem gewissen John Nash, der ebenfalls in 90285 Berlin wohnen soll und als Geschäftsführer von Spicesoft ist auf einem Xing-Profil ein gewisser Agris Bredermanis mit Wohnort an der Dzirnavu iela 92-3 in Riga, Lettland geführt. Er ist gleichzeitig auch sein eigener Mitarbeiter.

Die Spicesoft GmbH hatte früher noch Apps unter ihrem eigenen Namen bei Google Play eingestellt, jetzt benutzen die Drahtzieher den Namen Slingshot Apps. Wer einen solchen Aufwand betreibt, um im Internet (falsche) Spuren zu hinterlassen, will nicht einfach nur über Reklame ein paar Cent verdienen. Hier sind klar Kriminelle am Werk. Dass Spicesoft noch aktiv ist, zeigt Listing 1. Über den Adserver der Firma werden die Anzeigen für Instant Effect Fx und weiterer Apps der Spicesoft-Mafia geladen.

Listing 1

Spicesoft Ads für Instant Effect Fx

02-10 18:58:38.158 17400 17400 I SpicesoftAds: SpicesoftAdService true

02-10 18:58:38.158 17400 17400 I SpicesoftAds: SpicesoftAdService TextColor -789517

02-10 18:58:38.158 17400 23103 I SpicesoftAds: SpicesoftAdService GetMessageTask doInBackground()

02-10 18:58:38.158 17400 23103 I SpicesoftAds: PushService Start Receiver

02-10 18:58:38.158 17400 23103 I SpicesoftAds: SpicesoftAdService Receiving.......

02-10 18:58:38.158 17400 23103 I SpicesoftAds: SpicesoftHttpPostData Post Data Notification

02-10 18:58:38.158 17400 23103 I SpicesoftAds: Parameters imei=ddfe7f4aae691c039b8dc1b0419edecb

02-10 18:58:38.168 17400 23103 I SpicesoftAds: Parameters country=invalid

02-10 18:58:38.168 17400 23103 I SpicesoftAds: Parameters sdk_version=1250

02-10 18:58:38.168 17400 23103 I SpicesoftAds: Parameters package_name=com.changedroid.picture.collage.creator

02-10 18:58:38.168 17400 23103 I SpicesoftAds: SpicesoftConstants Internet is available

02-10 18:58:38.168 17400 23103 I SpicesoftAds: debugMode false

02-10 18:58:38.698 17400 23103 I SpicesoftAds: SpicesoftHttpPostData HTTP request url https://198.74.57.199/spicesoftads/temporary.php

02-10 18:58:38.698 17400 23103 I SpicesoftAds: SpicesoftAdService Message Response:

02-10 18:58:38.698 17400 23103 I SpicesoftAds: {"delayTime":"21600000","success":"true","result":"{"title":"u266cu2665u2605 Decorate your cute pics",

"description":" Get Instant Effects free u2605u266cu2665","iconlink":"https://s3.amazonaws.com/ad_icons/instanteffects.png","marketlin

k":"market://details?id=com.changedroid.instaeffects.fx.instant.effects&referrer=utm_source%3Dspicesoftads%26utm_medium%3Dnotification%26utm_term%3Dinst

anteffects%26utm_content%3Din_houseads%26utm_campaign%3D10-02-13"}"}

02-10 18:58:38.698 17400 23103 I SpicesoftAds: SpicesoftAdService start receiver next message check 21600000

02-10 18:58:38.698 17400 23103 I SpicesoftAds: layout id set true

02-10 18:58:38.698 17400 23103 I SpicesoftAds: Prefereces getDataSharedPreferences()

02-10 18:58:38.698 17400 23103 I SpicesoftAds: SpicesoftAdService imagelink is https://s3.amazonaws.com/ad_icons/instanteffects.png

02-10 18:58:40.078 17400 23103 I SpicesoftAds: SpicesoftAdService DeliverNotification()

02-10 18:58:40.078 17400 23103 I SpicesoftAds: SpicesoftAdService Title is ÔÖ¼ÔÖÑÔÿà Decorate your cute pics

02-10 18:58:40.088 17400 23103 I SpicesoftAds: SpicesoftAdService Desc is Get Instant Effects free Ôÿà ÔÖ¼ÔÖÑ

02-10 18:58:40.088 17400 23103 I SpicesoftAds: SpicesoftAdService text color -789517

02-10 18:58:40.088 17400 23103 I SpicesoftAds: SpicesoftAdService Marketlink is market://details?id=com.changedroid.instaeffects.fx.instant.effects&referrer=utm

_source%3Dspicesoftads%26utm_medium%3Dnotification%26utm_term%3Dinstanteffects%26utm_content%3Din_houseads%26utm_campaign%3D10-02-13

02-10 18:58:40.098 17400 23103 I SpicesoftAds: SpicesoftAdService Notification Delivered

02-10 18:58:40.098 17400 23103 I SpicesoftAds: SpicesoftAdService Reset Alarm of Message Receiver with resetTime:21600000

So arbeitet die App-Mafia

Android User hat sich daraufhin die Vorgehensweise der beteiligten Firmen genauer angeschaut. Zunächst wird eine bei Google Play oder im iTunes App Store beliebte App kopiert. Zum Beispiel die Retro Kamera, eine Zeichnungs-App oder eben ein Keyboard. Dabei klauen die App-Entwickler auch kostenpflichtige Grafiken im Netz oder setzen kurzerhand auch mal ein Bild von Angelina Jolie für Ihre Zwecke ein. Optisch geben sich die Anwendungen keine Blöße, sodass sie auf den ersten Blick nicht als schlechte Apps zu erkennen sind. Als Entwickler dient das indische Studio Inoxapps.

Ist diese App fertig gestrickt, wird sie kopiert und mit einem leicht abgeänderten Icon unter einem anderen Account bei Google Play eingestellt. Danach gilt es, möglichst schnell möglichst viele (positive) Kommentare und Bewertungen bei Google Play zu sammeln. Denn ab einer gewissen Anzahl Bewertungen schafft man es in die Top Kostenlos Neu bei Google Play und dann findet die App schnell eine noch weitere Verbreitung. Dabei werden offensichtlich Fake-Profile bei Google benutzt, um die App zu pushen. Abbildung 6 zeigt zwei Apps, die in Ihrer Funktion identisch sind. Es sind beides Launcher-Ersatzprogramme. Die eine App wird als Wallpaper-Sammlung beworben, die andere als Lock-Screen. Auffällig auch, wie bei der linken App nach 2 Tagen die Installatione auf einmal stark zurückgehen, nachdem die (künstlich generierten) Installationen ausbleiben.

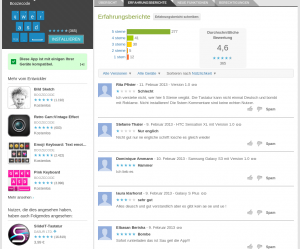

Es fällt zudem auch auf, dass sämtliche Apps immer bei 4,5 Sternen stehen. Sobald ein Benutzer bei Google Play also eine Negativbewertung abgibt, folgen kurze Zeit später ein paar 5-Stern-Ratings. Für „freiwillige“ 5-Stern-Bewertungen sorgen auch penetrante Hinweisfenster in den Apps, die den Benutzer immer wieder dazu auffordern, eine 5-Sterne-Bewertung bei Google Play abzugeben.

Im Vergleich zu anderen Apps haben die Bewertungen zudem überdurchschnittlich viele Kommentare von Nutzern ohne Profilbild, die sich teilweise gegenseitig in Ihren Kreisen auf Google+ haben (jeweils nur eine Person). Eine weitere Auffälligkeit: im Vergleich zur Anzahl Installationen gibt es teilweise viel zu wenig deutsche Bewertungen. Die vorhandenen deutschsprachigen Bewertungen sind hingegen grammatikalisch weitgehend korrekt und nicht einfach mit Google Translate übersetzt. Das lässt auf deutschsprachige Akteuere schließen.

Eine weitere Auffälligkeit bei den entdeckten Apps sind die kontroversen Kommentare. Während die negativen Stimmen meistens von einer Installation abraten und auf Grund der geforderten Rechte vor der App warnen, übertreffen sich die 5-Stern-Bewertungen mit Superlativen, wie „Sofort runterladen das ist Sau geil die App!!!“ oder „Modern blau und gail ?.install now“, um nur einige zu nennen.

Dass die Entwickler etwas zu verbergen haben, zeigen auch ihre Kontaktinformationen bei Google Play: Es ist keine Webseite hinterlegt und die E-Mail-Adressen sind nichtssagend. So ist es praktisch unmöglich, mit Ihnen Kontakt aufzunehmen. Einzig bei den Apps mit In-App-Payment ist uns das gelungen. Dazu weiter unten mehr.

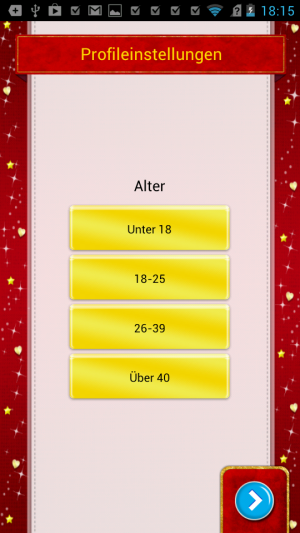

Die einzelnen Apps wiederum haben zwei Zwecke: eine weitere App zu pushen und möglichst viel Malware zu verbreiten. Aktuell (Stand Mitte Februar) steht die Anwendung Valentinstag 2013 vom Entwickler Magicsolver, die mit dem Slogan „14 Free Apps for Love“ wirbt im Zentrum. Sämtliche von uns getesteten Apps machten sehr auffällig für diese App Reklame. Doch auch diese App hat wiederum nur eine zentrale Funktion: weitere Gratis-Anwendungen zu bewerben. So ganz nebenbei will Valentinstag 2013 aber zu Beginn noch das Geschlecht und das Alter des Nutzers wissen, und ob er Single oder verheiratet ist. Denn diese Angaben sind in Werbenetzen Gold wert. Mit der kombinierten Unterstüzung von Boozecode, Slingshot Apps, BeerCafe und Slingshot Labs und einem perfekten Timing landet so die App Valentinstag 2013 innerhalb weniger Tage in den Top10 kostenpflichtig neu bei Google Play. Magicsolver [6] rühmt sich auf seiner Webseite damit, täglich über eine Million Push-Nachrichten auszuführen. Zu den Kunden gehören bekannte Apps wie Flirt Radar, Bubble Monkey, Candy Crush Saga und weitere Free-to-Play-Spiele.

Akkudaten fälschen

Richtig dreist sind die Slingshot-Entwickler bei der App 10?000 vorgegangen. Hier nehmen Sie sich sogar die Berechtigung, die Akku-Anzeige manipulieren zu dürfen. So soll der sehr große Akku-Hunger sämtlicher Apps verschleiert werden. Zudem macht sich die App gleich als Ersatz für den Homescreen breit, nicht wie in der Beschreibung angegeben als Lockscreen. Interessanterweise zeigt Google Play im Browser die Berechtigung für die Akku-Manipulation nicht an.

Abzocke durch In-App-Käufe

Laut unseren aktuellen Informationen stammen sämtliche Apps der Entwicker Boozecode, Slingshot Apps, BeerCafe und Slingshot Labs vom Entwicklerstudio Inoxapps Mobile Solutions aus Indien [7], das laut Seitenbeschreibung gar keine Apps programmiert, sondern nur für das Design zuständig ist. Geschäftsführer ist ein gewisser Rachit Jain, der auch ein Profil bei Linked.in besitzt. Zu Inoxapps wandert auch das Geld, das man bei einigen Foto-Apps bezahlen kann, um die Reklame zu entfernen und neue Effekte und Rahmen zu erhalten. Während jedoch seriöse Entwickler Ihre App in eine Testversion und eine Pro-Version unterteilen, erfolgt das Freischalten der zusätzlichen Features bei den Inoxapps-Anwendungen per IN-App-Payment. Das hat seinen guten Grund: Für In-App-Käufe gibt es kein Rückgaberecht. Wer also die 79 Cent für eine reklamefreie App und die zusätzlichen Rahmen und Effekte ausgibt, kauft die Katze im Sack. Denn tatsächlich werden nur einige der Anzeigen entfernt. Die Google-Anzeigen bleiben in der App drin und auch die nervigen Push-Up-Benachrichtigungen und die Aufforderung zu einer 5-Sterne-Bewertung erhalten Sie weiterhin. Das ist klar illegal und Abzocke. Dass Inoxapps und die Spicesoft „GmbH“ zusammengehören beweist auch der Umstand, dass beide Unternehmen Ihre Server bei theplanet.com in Texas (USA) betreiben. Der Hoster ist bekannt dafür, seine Dienste auch zwielichtigen Firmen anzubieten.

Eindeutig Malware

Die meisten Antimalware-Programme für Android schlagen bei der Installation der von uns getesteten rund 30 Apps sofort Alarm. Neben den auffälligen Berechtigungen melden zudem einige korrekt, dass sich die Schadsoftware AndroidOS.AdWare.Plankton in den Apps befindet. Doch das ist nur eine Seite der Medaille. Die Server von Spicesoft, Inoxapps und weiterer in das Netzwerk verstrickter Komponenten befinden sich zudem in Netzwerken, die auch als Malware- und Spam-Schleudern bekannt sind.

Ist das erst der Anfang?

Wir haben unsere Analyse an diesem Punkt beendet und Google die entsprechenden Apps gemeldet. Aktuell sieht alles danach aus, dass es sich bei den Apps aktuell nur um sehr aggressive Ad-Ware handelt. Doch die Strukturen der Apps, das Entwicklernetz und das Nachladen von Inhalten über Webdienste in der Cloud sowie viele andere Faktoren sind starke Indizien dafür, dass hier ein ein Android-Botnetz in Planung ist, das nur darauf wartet, von der Zentrale Befehle entgegenzunehmen. Zudem haben wir im Laufe der Recherchen noch weitere Entwicklerprofile wie Minerdroid [8], Oodless [9] und weitere gefunden, die nach dem gleichen Schema vorgehen und von den gleichen Hintermännern benutzt werden, sodass die bisherigen Erkenntnisse vermutlich nur die Spitze eines Eisbergs sind.

Google muss dringend über die Bücher und Apps besser prüfen, bevor diese bei Google Play landen. Eine Tastatur braucht keine Berechtigung, um kostenpflichtige Nummern anzurufen und Apps, die aus dem Google Play Store verbannt wurden, sollten nicht einfach unter einem neuen Namen neu eingestellt werden können. Zudem zeigen Google Play auf dem Android-Gerät und im Browser unterschiedliche Daten für die Berechtigungen an. Dass sämtliche Apps Daten klauen und zum Teil unverschlüsselt übers Netz versenden, bevor der Nutzer auch nur ansatzweise die rechtlichen Hinweise gelesen hat, ist nicht tragbar. Last but not least muss es auch einen Weg geben, um die Fake-Bewertungen bei Google Play und das gezielte Hoch-Ranking einer App einzuschränken.

Die Verantwortung liegt aber nicht nur bei Google: Zu viele Leute installieren Apps, ohne sich mit den Berechtigungen auseinanderzusetzen. Es gibt so viele gute Apps bei Google Play, warum also genau die wählen, die überdurchschnittlich viele Berechtigungen in Anspruch nehmen möchten? Insofern hoffen wir, dass durch diesen Bericht auch dem einen oder anderen Nutzer etwas die Augen aufgegangen sind.